Последнее время при проведении тестирования на проникновение часто замечаем, что в организациях по различным причинам не уделяется должное внимание парольным политикам домена. Бывают даже курьёзные ситуации, когда не защищенным остается именно контроллер домена, следовательно, даже сертифицированные СЗИ от НСД с настроенной блокировкой учетных записей на конечных устройствах становятся чуть менее чем бесполезными (атака может проводиться проводится на не защищенном устройстве – главное иметь возможность отправлять учётные данные на контроллер домена).

В данной статье мы рассмотрим пример реализации парольной политики доменных служб Active Directory Windows server.

Что собой представляет атака Password Spraying?

Password Spraying – это разновидность атаки методом перебора с целью получения доступа к учетным записям в одном домене. Для реализации данной атаки злоумышленник выполняет вход в систему методом грубой силы на основе списка имен пользователей домена и общераспространенных паролей (может осуществляться перебор всех возможных вариаций паролей с заданным количеством символов). Используя список общих паролей, таких как «123456», «password1», «qwerty» и подобных, злоумышленник потенциально может получить доступ к сотням учетных записей за одну атаку (если пользователи не используют надежные пароли и не внедрены ограничения, затрудняющие автоматизированные атаки грубой силы).

В упрощенной форме вектор данной атаки состоит из следующих действий:

- Компрометируем устройство в сети;

- Получаем список учетных записей пользователей домена;

- Перебираем возможные пары логин-пароль по заранее подготовленному словарю;

- Атакующий пожинает плоды своей работы в случае успеха, а компания несет потери…

Как защититься от данной атаки?

Всё довольно просто – необходимо настроить парольную политику как на конечных устройствах, так и в домене, например:

- настроить необходимость смены пароля при первой авторизации после создания учетной записи администратором;

- установить требования к длине пароля – например, от 6 знаков;

- установить требования к количеству неуспешных попыток аутентификации (ввода неправильного пароля) до блокировки – от 3 до 10 попыток;

- настроить блокировку программно-технического средства или учетной записи пользователя в случае достижения установленного максимального количества неуспешных попыток аутентификации – от 5 до 30 минут;

Важно: настройки доменных политик и политик средств защиты информации не должны конфликтовать между собой!

Как отразятся применение данного подхода?

- Усложним возможность кражи наших данных или доступ к IT-ландшафту, а следовательно, снизим финансовые и репутационные риски для компании.

- Первичное внедрение может вызвать негатив со стороны сотрудников (ведь никому не хочется придумывать и запоминать сложные пароли и менять их).

- Слишком жесткие политики могут привести к повышению нагрузки на IT-службы.

Какие настройки средств защиты информации важны для противодействия Password Spraying?

Ниже представлены примеры настройки СЗИ от компании «Код Безопасности» – Secret Net Studio 8 и от ГК «Конфидент» – Dallas Lock 8.0‑K.

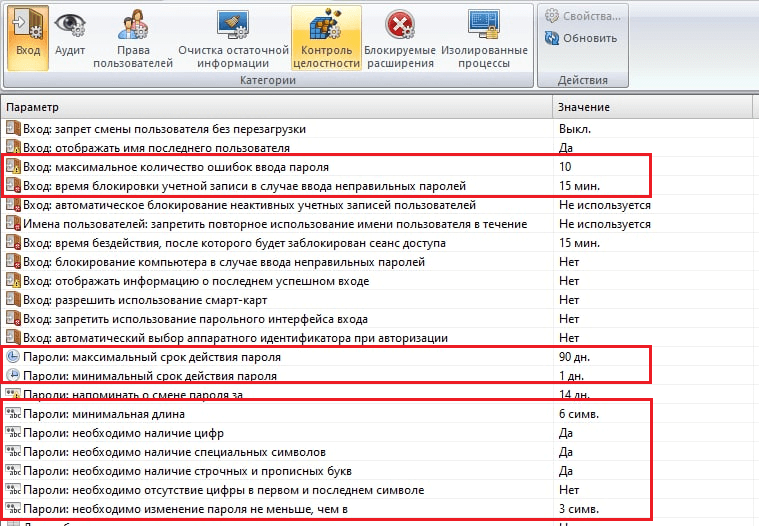

Пример настроек парольных политик СЗИ Secret Net Studio 8

Пример настроек парольных политик СЗИ Dallas Lock 8.0‑K

Как настроить доменные политики за счет встроенных механизмов контроллера домена, например на windows server 2012 r2?

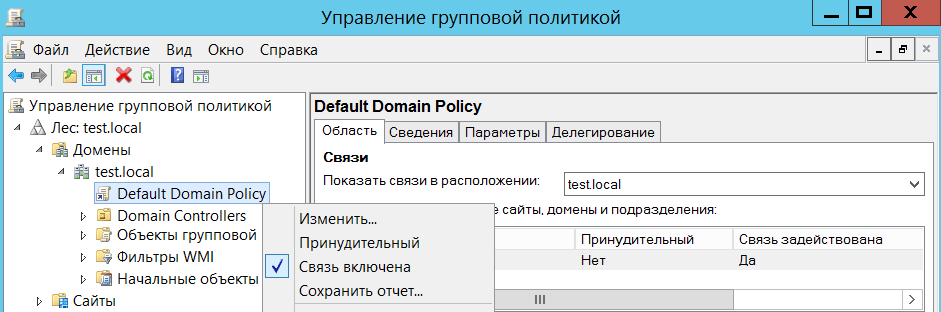

Для начала откроем консоль управления доменными групповыми политиками (Group Policy Management Console) и откроем на изменение политику «Default Domain Policy».

Консоль управления доменными групповыми политиками

Далее, в открывшемся редакторе управления групповыми политиками переходим в «конфигурация компьютера» \ «политики» \ «конфигурация Windows» \ «параметры безопасности» \ «политики учётных данных» и настраиваем «политику паролей» и «политику блокировки учётных записей».

Редактор групповых политик

Новые настройки парольной политики будут применены ко все компьютерам домена в фоновом режиме в течении некоторого времени (90 минут), при загрузке компьютера, либо можно применить новые параметры групповых политик выполнив команду gpupdate /force.

Небольшое пояснение к настроенным политикам, представленным на рисунке 2:

- сочетание политик «Вести журнал паролей (Enforce password history)» и «Минимальный срок действия пароля (Minimum password age) = 1 дн.» исключают возможность быстрого возврата к предыдущему паролю;

- политика «Минимальная длина пароля (Minimum password length)» в 6 знаков и включенная политика «Пароль должен отвечать требованиям сложности (Password must meet complexity requirements)» обеспечивают минимум 218 340 105 584 896 вариантов паролей;

- значение политики «Время до сброса счетчика блокировки (Reset account lockout counter after)» должно быть меньше или равно «Продолжительность блокировки учетной записи (Account lockout duration)».

Что делать при необходимости применения нескольких парольных политик в домене Active Directory?

До версии Active Directory в Windows Server 2008 можно было настраивать только одну политику паролей для домена. В актуальных версиях Active Directory вы можете создать отдельные политики паролей для различных групп пользователей с помощью детализированных политик паролей или Fine-Grained Password Policies (FGPP).

Какие выводы мы можем сделать из данной статьи?

- От перебора паролей можно и нужно защищаться!

- Необходим комплексный подход к построению защиты информации (хоть в данной статье и не рассматривались многие моменты).

- Необходимо грамотно проектировать парольную политику, чтобы не создать проблемы для сотрудников.

Что еще можно почитать по данной теме?

Меры защиты информации в государственных информационных системах (методические рекомендации ФСТЭК) https://fstec.ru/tekhnicheskaya-zashchita-informatsii/dokumenty/114-spetsialnye-normativnye-dokumenty/805-metodicheskij-dokument

Более подробно почитать о настройке групповых политик можно здесь: https://winitpro.ru/index.php/2018/10/26/politika-parolej-uchetnyx-zapisej-v-active-directory/

Почитать про настройку FGPP можно здесь: https://docs.microsoft.com/ru-ru/windows-server/identity/ad-ds/get-started/adac/introduction-to-active-directory-administrative-center-enhancements—level-100-#bkmk_create_fgpp

Рекомендации производителя контроллера домена на windows

Хорошая статья!